Ihr MSSP-Partner für Cyber Security im DACH-Raum

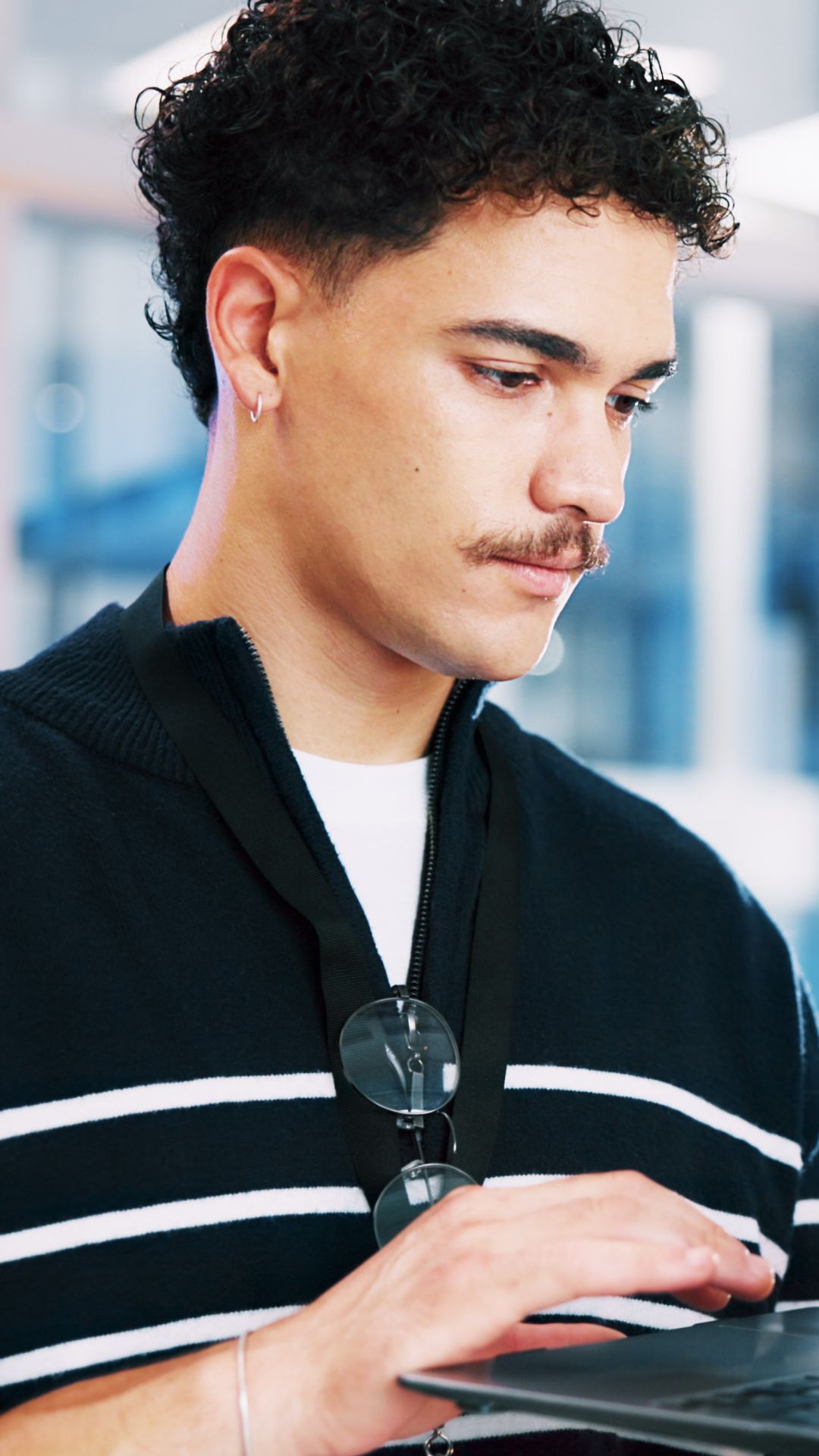

Cyber Security & IT-Sicherheit: Beratung, Produkte & Managed Services

Allgeier CyRis liefert Managed Security Services, Beratung und Technologien aus einer Hand – damit Angriffe früh erkannt werden und Ihr Betrieb sicher weiterläuft.

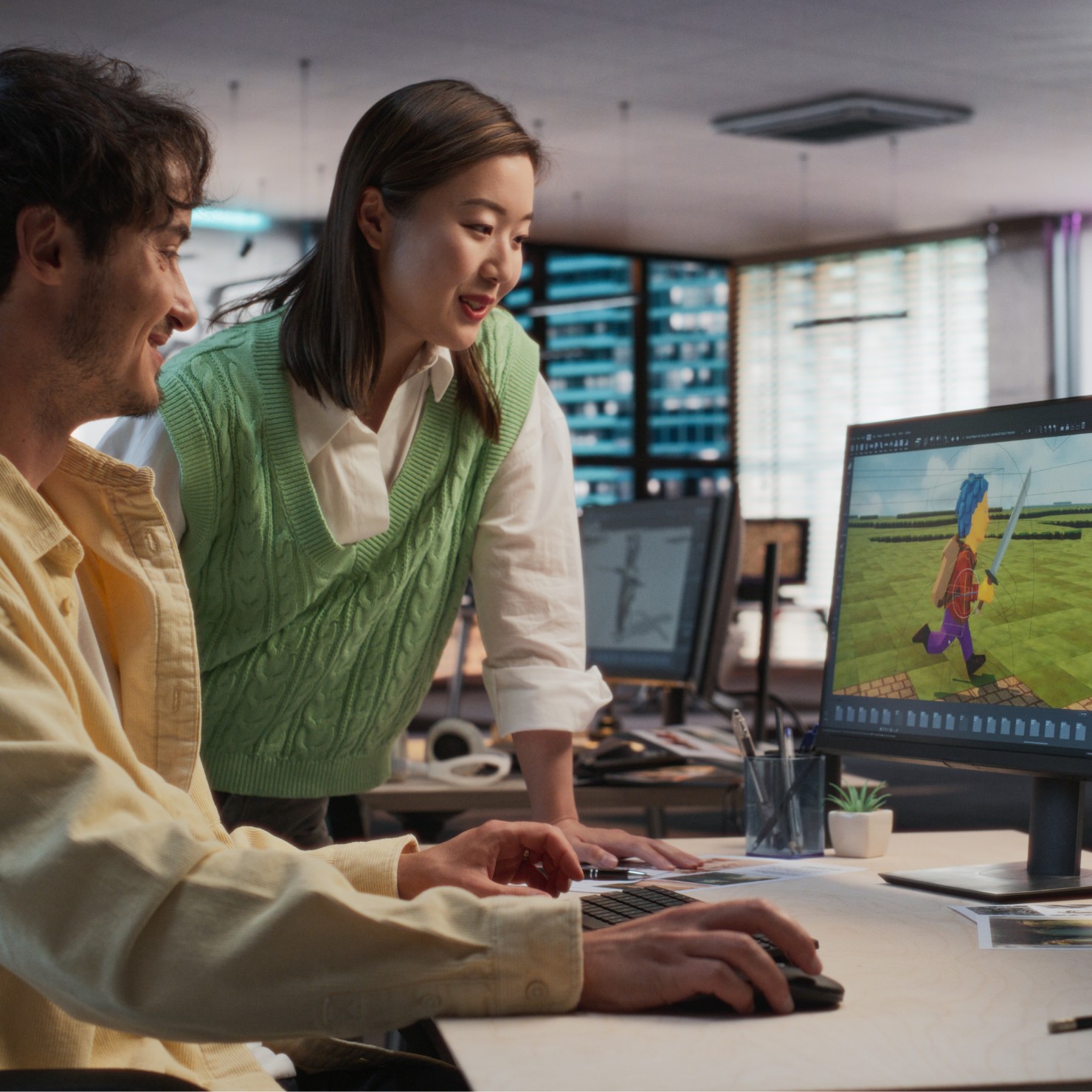

„Cybersicherheit muss ganz oben im Unternehmen aufgehängt sein.“

Im Handelsblatt-Interview (12.02.2026) erklärt Geschäftsführer Johannes Müller-Lahn, warum Cyberrisiken Führungsaufgabe sind – und welche Sofortmaßnahmen Unternehmen jetzt priorisieren müssen.

Im Handelsblatt-Interview (12.02.2026) erklärt Geschäftsführer Johannes Müller-Lahn, warum Cyberrisiken Führungsaufgabe sind – und welche Sofortmaßnahmen Unternehmen jetzt priorisieren müssen.

Was möchten Sie schützen?

Von 24/7 Monitoring bis Awareness – finden Sie mit wenigen Klicks die passenden Managed Security Services (MSSP) für Ihre Anforderungen.