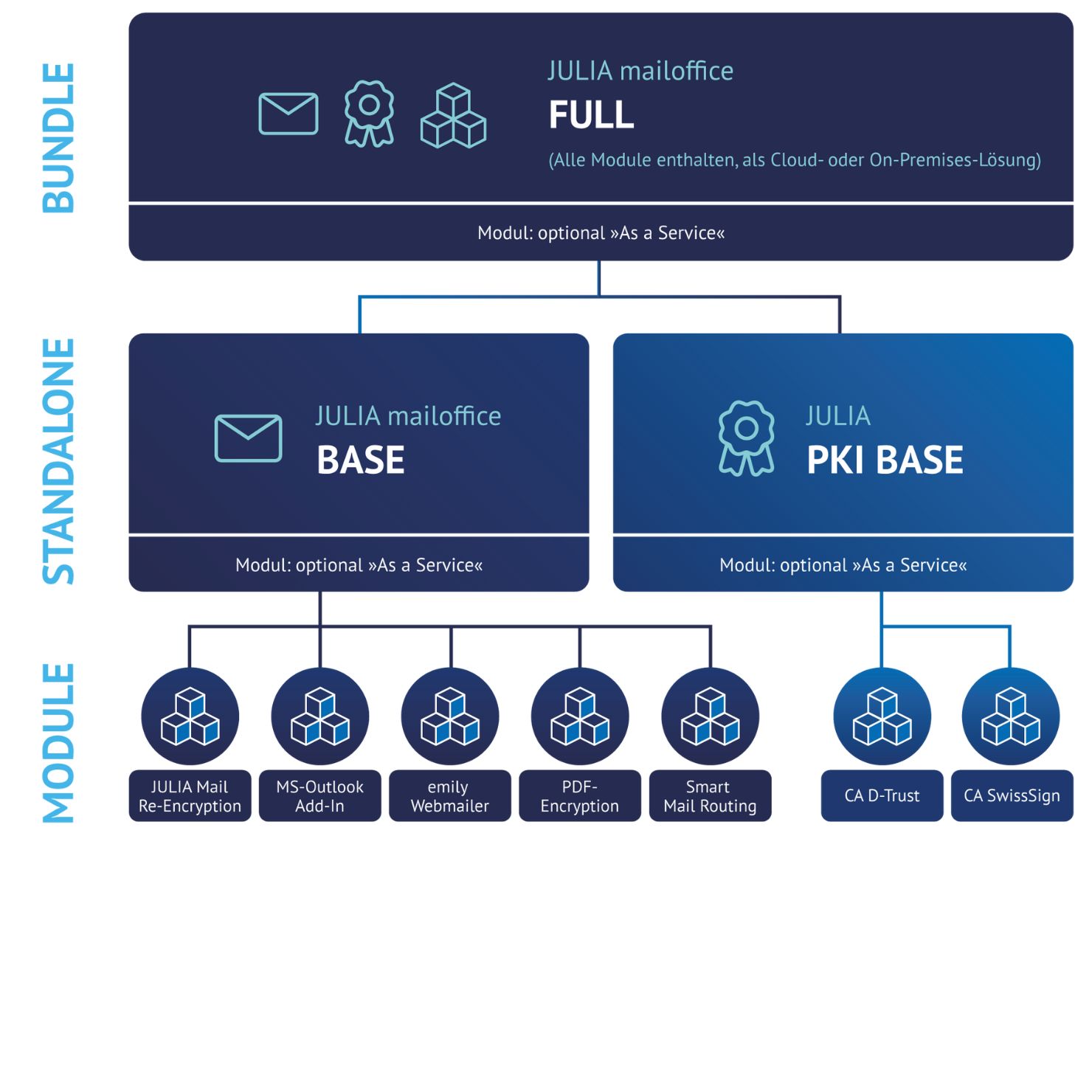

E-Mail-Verschlüsselung mit JULIA mailoffice

Security Mail Gateway für sicheren Datenaustausch – auch als Managed Service (MSSP)

Allgeier CyRis betreibt Ihre E-Mail-Sicherheit end-to-end: Verschlüsselung, Signatur, Richtlinien und Zertifikatsmanagement. Skalierbar als SaaS oder On-premises, integriert in Outlook und Microsoft 365/Exchange.

Welche Probleme löst JULIA mailoffice?

- Wenn’s schnell gehen muss, passieren Fehler. Als zentrales Security Mail Gateway schützt JULIA mailoffice automatisch – E-Mails werden DSGVO-konform verschlüsselt, bevor etwas ungesichert Ihr Netzwerk verlässt.

-

Sicherheit wird zum Standard. Statt fehleranfälliger Workarounds sorgt das System für einheitliche Policies. Das funktioniert nahtlos im Hintergrund, egal ob Sie direkt in Outlook oder anderen Clients arbeiten.

-

Ihre Partner haben nicht immer Zertifikate. Mit EMILY secure interchange bleibt der Austausch trotzdem sicher. Die Webmailer-Alternative ermöglicht einen skalierbaren E-Mail-Versand – auch für große und streng vertrauliche Dateien.

-

Wenn Nachweis zählt: WEDNESDAY digital signature ergänzt die automatische Signaturprüfung und bietet qualifizierte elektronische Signaturen für maximale Rechtssicherheit.

JULIA mailoffice als entscheidender Hebel für DSGVO-konforme E-Mail-Kommunikation

Bitte akzeptieren Sie alle Cookies, um diesen Inhalt zu sehen.

Cookie Einstellungen

JULIA mailoffice in 60 Sekunden.